Autenticación o inicio de sesión

Como parte de la infraestructura de Microsoft Windows, el proceso de evaluar las credenciales provistas por un usuario (generalmente a través de una identificación de usuario y contraseña), es conocido como proceso de autenticación, login o inicio de sesión.

Esta autenticación no es más que el ya conocido ingreso al sistema operativo realizado en cualquier equipo basado en Microsoft Windows. Para el caso de la mayoría de los equipos caseros el usuario estará acostumbrado a que el proceso sea automático y directo, sin incluso proporcionar credenciales o contraseña.

Sin embargo, para el caso de equipos que pertenezcan a un dominio Active Directory, sin importar si se trata de un servidor o una estación de trabajo, la autenticación requerirá siempre el proporcionamiento de credenciales, por medio del uso de una cuenta de usuario (conocido en adelante como principal de seguridad) y sea que se emplee una contraseña como llave de seguridad, o sea que se utilicen otros elementos tales como tarjetas inteligentes, lectores de huellas, tokens de seguridad, etc.

De esta manera, el proceso de autenticación tendrá tres modalidades dentro de las redes basadas en Microsoft Windows que implementan Active Directory:

- Autenticación interactiva o inicio de sesión local.

- Autenticación de red o inicio de sesión de dominio.

- Autenticación o inicio de sesión secundario.

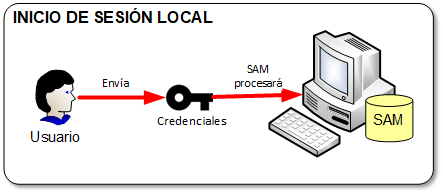

Autenticación interactiva o inicio de sesión local.

Este inicio de sesión es el realizado dentro de los equipos caseros y es exactamente igual en los equipos que pertenecen a un dominio Active Directory.

- En este inicio de sesión, el usuario físico ingresa una cuenta de usuario y una contraseña (en este contexto, llamaremos contraseña indistintamente sí se trata de una clave, una tarjeta, un token, etc.).

- Estas credenciales ingresadas son evaluadas por un componente del sistema operativo, conocido como la SAM local del equipo. Esta SAM (Security Access Management) no es más que una base de datos local, residente en cada equipo que ejecuta Microsoft Windows, que almacena los datos de las cuentas de usuario, sus claves, así como la información de los grupos creados dentro de dicho equipo. Es por esto por lo que al contenido de la SAM local se le llamará usuarios y grupos locales.

- Como podrá imaginarse, si la evaluación realizada por la SAM local sobre las credenciales resulta en éxito, entonces el usuario físico obtiene acceso al sistema operativo y este inicia la carga del respectivo escritorio.

Autenticación de red o inicio de sesión de dominio.

El inicio de sesión de dominio es un proceso exclusivo de los equipos que pertenecen a un dominio Active Directory, sea que se trate de estaciones de trabajo o de servidores miembro del dominio.

- En este inicio de sesión, o login, las credenciales son proporcionadas por el usuario físico que está ingresando al equipo.

- Las credenciales son encriptadas mediante Kerberos y enviadas por el equipo al Controlador de Dominio más cercano.

- El Controlador de Dominio que recibe las credenciales realiza la evaluación de estas, comparándolas contra la información que tiene almacenada en su almacén de datos (Data store).

- De coincidir dichas credenciales, el proceso se marca como exitoso y el Controlador de Dominio genera un componente conocido como Ticket Generador de Tickets (TGT, por sus siglas de Ticket Granting Ticket).

- El TGT es devuelto al equipo que originó la autenticación.

Algunos elementos para considerar respecto al TGT:

- Este TGT hará las veces de un brazalete de hotel de playa, ya que suele contener información que será evaluada por cada equipo del dominio donde el usuario físico acceda a los recursos que tales equipos provean. Es decir, si el usuario accede a recursos de Servidor 1, este evaluará la información contenida en el TGT; si el usuario accede a recursos de Servidor 2, este también evaluará la información contenida en el TGT.

- Por esto, se dice que el TGT habilita un inicio de sesión único en el dominio.

- El TGT, por excelencia, contendrá: el identificador de seguridad (SID) del usuario que ha iniciado sesión, el identificador de seguridad (SID) del equipo desde el cual el usuario inició sesión, el identificador de seguridad (SID) de cada uno de los grupos a los cuales el usuario pertenezca.

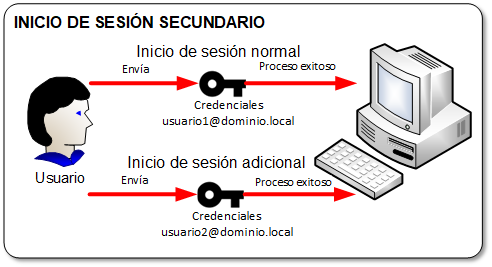

Autenticación o inicio de sesión secundario.

Esta funcionalidad probablemente ya ha sido utilizada al menos una vez por todos aquellos usuarios de equipos Windows casero y es conocida bajo la frase “Ejecutar como”.

El objeto de un inicio de sesión secundario consiste en permitir que un usuario que ya inicio sesión con éxito y que, probablemente, ya tiene varias tareas y trabajos en ejecución en el equipo, no deba desconectar su sesión para ejecutar otras tareas bajo otras credenciales.

El ejemplo típico de este escenario puede ser para aquella persona que realiza la función de administrador de la red. Como administrador, tendrá asignada una cuenta de usuario con la potestad de administrar cuentas de usuario, por ejemplo, creando nuevos objetos y/o modificando la contraseña de objetos existentes. Sin embargo, como buena práctica de administración, esta persona debería utilizar también una cuenta de usuario alternativa que no posea mayores privilegios y permisos para efectuar sus tareas del día a día.

Es decir, para el trabajo rutinario tal como revisar correo, redactar informes, preparar presupuestos, etc., el administrador debería utilizar la cuenta de usuario con pocos o nulos privilegios. Si en algún momento se le requiere efectuar una tarea administrativa, tal como modificar una contraseña, el administrador puede hacer uso de la funcionalidad “Ejecutar como” para aperturar la herramienta respectiva sin necesidad de cerrar la sesión ya existente.

El objeto de esto es que tareas como Outlook, Word, Excel, etc. quedarían ejecutándose con las credenciales del usuario con privilegios limitados, en tanto que la herramienta a utilizar para modificar la contraseña si se ejecutará con credenciales de usuario empoderado, todo dentro del mismo escritorio y dentro de la misma sesión.